Думаю будет полезно как начинающим так и продвинутым.

Автозапуск (Autorun.inf)

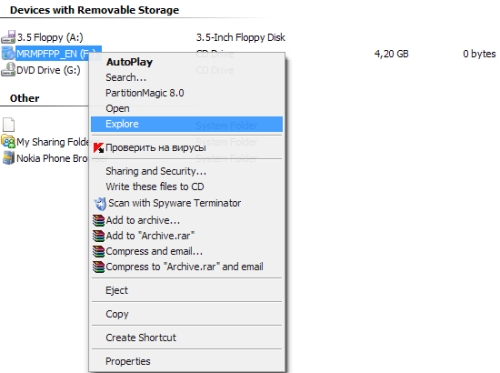

Файл autorun.inf используется для автоматического запуска приложений и программ на носителях информации в среде операционной системы Microsoft Windows. Этот файл должен находится в корне устройства для которого осуществляется автозапуск. При подключении съемного носителя (или при загрузке CD/DVD) операционная система пытается найти в корне этого диска файл autorun.inf, если этот файл есть, производится его обработка, и запуск программы, путь к которой прописан в этом файле. Кроме того автозапуск может срабатывать как действие по умолчанию при двойном щелчке на диске в проводнике.

Такая полезная, казалось бы, особенность играет на руку вирусописателям, которые эту особенность используют по полной программе – вирус раскладывает на все доступные диски (съемные, сетевые, локальные) файл autorun.inf и прописывает в нем запуск своей копии, которая обычно лежит рядом. Все эти файлы помечаются как скрытые и в проводнике и многих файл-менеджерах по умолчанию не видны. Обработка файла autorun.inf во всех версиях windows включена по умолчанию, соответственно по умолчанию чистая винда подвержена заражению вирусами через флешки (телефоны, цифровые камеры, mp3-плейеры и т.п.). Таким образом считаю что вреда от автозапуска гораздо больше чем пользы, и автозапуск подлежит отключению

Отключение автозапуска.

1) Этот ключ реестра указывает на каких дисках автозапуск будет отключен. (для отключения автозапуска на всех дисках должно стоять значение 0x000000ff).

Но этот ключ выключает только автоматическую обработку autorun.inf при подключение носителя, обработка при двойном щелчке и через контекстное меню все еще производится.

- Код: Выделить всё

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer]

"NoDriveTypeAutoRun"=dword:000000ff

"NoDriveAutoRun"=dword:000000ff

"NoFolderOptions"=dword:00000000 (А вот этот параметр активирует пункт меню “Свойства папки” в проводнике, очень полезный пункт, но о нем попозже.)

2) Следующий ключ запрещает обработку файла autorun.inf

- Код: Выделить всё

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\IniFileMapping\Autorun.inf]

@="@SYS:DoesNotExist"

3) Запрет автостарта всех типов файлов (только автостарт! обработка двойного клика и контекстного меню будет произведена)

- Код: Выделить всё

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\AutoplayHandlers\CancelAutoplay\Files]

"*.*"=""

4) Запрет автозапуска отдельно с CD/DVD

- Код: Выделить всё

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Cdrom]

"AutoRun"=dword:00000000

5) Включаем видимость скрытых файлов в проводнике

- Код: Выделить всё

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL]

"CheckedValue"=dword:00000001

Сетевые атаки

Вредоносные программы имеют так же свойство распространяться используя уязвимости в различных сетевых протоколах, чаще всего эксплуатируются уязвимости в службе доступа к файлам и принтерам. Вариантов для закрытия этой лазейки много, но 100% гарантию защиты дает только полный отказ от использования этой службы на локальном компьютере, что приводит к потере возможности расшаривать свои файлы, папки и принтеры в локальной сети.

1. Если ваш компьютер не подключен к локальной сети, но использует подключение к интернету – эта служба вам наверняка не нужна, и ее можно смело отключить. Первым делом идем в свойства сетевого подключения (интернет) и убеждаемся что в списке компонентов отсутствуют Клиент для сетей Microsoft и Служба доступа к файлам и принтерам сетей Microsoft. Если присутствуют – их нужно удалить. Далее идем в настройки Брандмауэра Windows

- убеждаемся что он включен;

- на закладке дополнительно убеждаемся что стоит галка на сетевом подключении, нажимаем параметры и убеждаемся что на закладке Службы сняты все галки;

- на закладке исключения проверяем что сняты галки со всех служб, майкрософт в этот список напихал и программы и службы, для того чтобы проверить что вы отключаете нажмите кнопку изменить, если вы там увидите два поля - Имя и Путь, то это исключение для программ осуществляющих исходящие подключения наружу (браузеры, аськи, даунлоад-менеджеры, торрент-клиенты и т.п.) тут ничего опасного нет. Если же в свойствах указаны порты и протоколы (TCP, UDP) – это службы, которые ожидают подключений извне, их нам и нужно поотключать. Если конечно вы уверны что для какая то служба вам все таки нужна (оррент-клиенты, eDonkey например) то можно их не отключать. В первую очередь отключению подлежат майкрософтовские службы Дистанционное управление рабочим столом, Общий доступ к файлам и принтерам, Удаленный помощник.

2. Если компьютер используется в локальной сети с отдельным интернет-подключением, и нужно внутри сети разрешить расшаривание файлов, то в свойствах локального подключения (не интернет) Службу доступа к файлам и принтерам сетей Microsoft и Клиент для сетей Microsoft нужно оставить, с интернет-подключением нужно поступить так же как и в пункте 1. Настройка брандмауэра тоже производится раздельно для каждого подключения. На закладке дополнительно для интернет-подключения все настройки повторяем как в пункте 1, для локального либо снимаем совсем галку (т.е. это подключение будет незащищено) либо в исключениях зайти в настройку Службы доступа к файлам и принтерам сетей Microsoft далее кнопка Изменить область.. и ставим точку на Только локальная сеть.

Элементарные правила осторожности при открытии файлов.

По умолчанию Windows не отображает расширения у зарегистрированных типов файлов, например если вы создали файл document.doc в проводнике вы увидите его как Document. Расширение .doc будет скрыто, вместо этого будет показана иконка приложения сопоставленного с этим файлом. Т.о. windows пытается помочь вам абстрагироваться от файлов и работать с документами, программами и пр. как с объектами. До поры до времени это удобно. Но ничто не мешает злоумышленнику создать программу document.exe, встроить в эту программу иконку от Microsoft Word, и подсунуть эту программу вам. В проводнике вы ее увидите как document (расширение .exe будет скрыто) с таким же значком, как и у документов MS Word. Ошибиться и запустить такую программу очень просто. Такой проблемы не будет если вы пользуетесь файловым менеджером типа Far Manager или Total Commander. Для того чтоб включить отображение расширений в проводнике и на рабочем столе нужно в панели управления зайти в свойства папки и на закладке Вид снять галку с пункта Cкрывать расширения для зарегистрированных типов файлов.

Либо выставить параметр в реестре

- Код: Выделить всё

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\HideFileExt]

"CheckedValue"=dword:00000001

Интернет и почта

Для серфинга в интернете нужно использовать безопасный браузер. Безопасным можно назвать браузер позволяющий выборочно блокировать всплывающие окна, выполнение javascript, flash-анимации. При этом браузер не должен иметь уязвимостей позволяющих при помощи специально сформированных веб-страниц выполнить произвольную программу на вашем компьютере, либо эти уязвимости должны своевременно закрываться разработчиком.

По умолчанию в Windows XP встроен Internet Explorer 6, который всем вышеуказанным требованиям не отвечает. Как минимум нужно установить все обновления безопасности. Как максимум установить браузер соответствующий всем вышеперечисленным требованиям – для любителей майкрософта можно установить Internet Explorer 7, (опять же со всеми обновлениями безопасности), остальным лучше поставить Opera или Firefox

При работе с почтой нужно просто быть внимательным при открытии вложений – нужно научиться разделять где текстовый документ или фотография которые не могут нести вредительского контента, а где программа замаскированная под фотографию (если расширение файла скрыто).

Обновление системы

Крайне желательно чтоб в системе был установлен последний сервис пак (для XP на сегодня SP3 является последним), и крайне желательно устанавливать все выпускаемые обновления безопасности и критические обновления.

Если зараза все таки прокралась.

У доктора веба и касперского есть бесплатные утилиты для лечения вирусов, по сути это тот же антивирус, но упакованный в специальный установщик вместе с базами и с отключенным мониторингом и обновлением. Предназначены эти антивирусы для одноразового лечения, т.е. они не следят за вирусной активностью в системе, не обновляют свои базы. После использования они удаляются с компьютера. Сборки выкладываются несколько раз в сутки. Взять их можно здесь:

AVPTool

DrWeb CureIt!

Запускать их лучше в безопасном режиме, иначе некоторые виды вирусов могут либо блокировать работу антивируса, либо будут просто не найдены и, соответственно, не вылечены.

PS:Во вложении reg-файл со всеми параметрами реестра указанными в статье

тут про то как как не доводить дело до антивирусов. Гигиена, так сказать.

тут про то как как не доводить дело до антивирусов. Гигиена, так сказать.